- Nos produits

- Ressources

- …

- Nos produits

- Ressources

- Nos produits

- Ressources

- …

- Nos produits

- Ressources

Implémenter DMARC au sein d'une multinationale

🔑 Retour d'expérience terrain

Pourquoi implémenter DMARC?

Le protocole DMARC empêche les pirates d'utiliser votre nom de domaine pour envoyer des e-mails de phishing. En d'autres termes, sans DMARC, n'importe qui peut émettre des e-mails avec les adresses e-mails de votre organisation.

La mise en place de DMARC, configuré en mode restrictif (quarantaine ou rejet), en plus de DKIM et de SPF présente de nombreux avantages pour tous les membres d’une organisation :

- DMARC empêche les pirates de se faire passer, par e-mail, pour des membres de votre organisation auprès de vos employés, clients, fournisseurs et prospects;

- DMARC diminue les risques que vos domaines soient « blacklistés » par les antispam en cas d’envoi de newsletters par exemple;

- DMARC diminue les chances que vos e-mails soient qualifiés de spam et augmente donc significativement le taux d’ouverture de vos e-mails;

- DMARC vous permet de savoir qui émet des e-mails avec votre nom de domaine, cette fonctionnalité facilite la détection des systèmes « shadow IT » et facilite leur migration vers des systèmes supportés par l’entreprise;

- DMARC déclenche l'accès à la fonctionnalité BIMI qui permet d’afficher à vos destinataires votre logo d'entreprise à côté de votre adresse e-mail. Cela dynamisera vos campagnes de marketing et permettra à vos destinataires d'identifier rapidement vos e-mails grâce à votre logo;

- Dans les contrats avec les banques notamment, DMARC vous permet de vous conformer aux clauses de non responsabilité en cas de “phishing” réussi avec vos domaines.

- DMARC est un sujet de préoccupation croissant chez les DSI et RSSI, et de nombreux organismes comme l'ANSSI et la FBF recommandent sa mise en place pour profiter de ses bienfaits.

"Le retour sur investissement de la mise en place de DMARC couvre généralement les coûts projet (moins de tickets de supports informatiques, moins de fraudes, + de clics sur vos e-mails marketing et donc + de revenus)."

Comment implémenter DMARC avec succès au sein d'une grande entreprise?

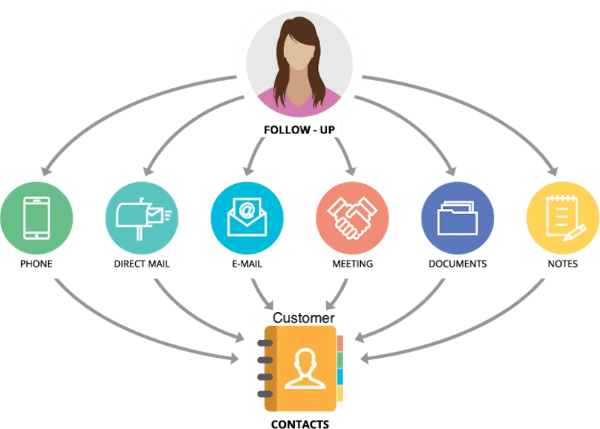

Une gestion de projet omni présente

La mise en place de DMARC au sein d'une grande entreprise nécessite une bonne gestion de projet. En effet, le déploiement de DMARC implique un grand nombre de départements et services émettant des e-mails avec leurs propres systèmes et applications :

- services informatiques;

- service des ressources humaines;

- service clients;

- service marketing;

- service de facturation;

- service de communication;

- ainsi que leurs fournisseurs et sous-traitants de fournisseurs;

- etc.

Outil SaaS d'aide au pilotage

Nous mettons à disposition de nos clients la seule solution d’analyse des rapports DMARC conçue spécifiquement pour faciliter la gestion d’un projet d’authentification des e-mails :

Détection automatique et facile des sources d’e-mails légitimes;

Possibilité de tagger une source d’e-mails comme étant « légitime » afin de se concentrer sur l’authentification de cette source;

Tutoriels d'authentification des sources directement intégrés;

Possibilité d’inscrire des commentaires en dessous de chaque source afin de décrire à qui appartient ce système et la procédure à suivre pour authentifier les e-mails qu’il émet. Parfait pour conserver le savoir et faciliter la gestion d’un projet d’authentification des e-mails. A ce jour dmarc.fr est la seule solution sur le marché vous proposant cette fonctionnalité;

Possibilité d’extraire l’ensemble des statistiques et plans d’actions pour chaque domaine et source dans un fichier Excel préformaté. Cela facilite grandement la communication des actions à réaliser au sein de l’entreprise. A ce jour dmarc.fr est la seule solution sur le marché vous proposant cette fonctionnalité ;

Possibilité de création d’alertes pour détecter les nouvelles sources d’e-mails non authentifiées;

Historisation de vos changements DNS SPF et DMARC et alerte en cas d’erreur de syntaxe;

Support professionnel à l’authentification par e-mails, teams et webinar;

1 rapport simple et intuitif, filtrable dynamiquement en un clic vous permettant de détecter facilement quels systèmes émettent des e-mails avec vos noms de domaine;

Pour assurer une probabilité de réussite maximale d'un projet d'implémentation de DMARC, il est important que cette gestion de projet soit confiée à un consultant polyvalent ayant eu au préalable des expériences techniques en messagerie (DMARC/SPF/DKIM/Antispam/Serveurs SMTP/Linux/MTA/etc.) et connaissant les processus et services d'une entreprise.

Ce bagage de connaissances lui permettra de mieux communiquer les enjeux du projet et de débloquer des situations où il faut être capable d’aider des interlocuteurs ne connaissant pas le domaine.

Vous l'aurez compris, la mise en place de DMARC au sein d'une multinationale n'est pas simple et nécessite des compétences particulières tant en gestion de projet que techniquement. Mais son implémentation est riche d'échanges avec l'ensemble des services et crédibilise la valeur ajoutée que peut apporter la DSI et le RSSI auprès des grands services de l'entreprise. En effet, les bénéfices de la mise en place de DMARC sont remarquables pour ces services : meilleur confiance dans les transactions e-mails, fraudes rendues plus difficiles, meilleure délivrabilité des e-mails et donc de meilleurs taux de clic sur les e-mails marketing, etc.

L'importance de l'analyse des rapports DMARC

Une gestion de projet omni présente

Pour configurer DMARC en mode restrictif (Quarantine/Reject), il est nécessaire au préalable d'authentifier avec SPF/DKIM l'ensemble des flux e-mails de l'entreprise.

Pour ce faire, il faut d'abord identifier tous les systèmes et applications émettant des e-mails avec vos noms de domaine.

Le protocole DMARC vous facilite cette tâche en vous permettant de recevoir des rapports DMARC sur une adresse e-mail grâce à un enregistrement DMARC configuré en mode "audit" :

v=DMARC1; p=none; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1;

Ces rapports DMARC formatés en XML contiennent de nombreuses informations techniques (IP, hostname, résultats des tests SPF/DKIM) concernant les systèmes ayant émis des e-mails avec vos noms de domaines :

Solution d'analyse des rapports DMARC

Une solution d'analyse des rapports DMARC telle que dmarc.fr permet de facilement analyser plusieurs millions de ces rapports, d'identifier les systèmes émettant des e-mails avec vos noms de domaine, et de détecter les éventuels problèmes d'authentification pouvant impacter la délivrabilité de vos flux e-mails .

Pour faciliter l'analyse des rapports DMARC, l'outil d'analyse des rapports DMARC que vous utilisez doit être simple et intuitif, et tenir sur une même page filtrable sur plusieurs critères afin de permettre une analyse à travers plusieurs prismes de représentation graphique (par domaine, par IPs, par hostnames, par résultats DKIM/SPF, etc.). Cette capacité à circuler rapidement dans les rapports DMARC permettra à des yeux aguerris d'identifier des sources d'émissions légitimes perdues parmi le "bruit" des rapports DMARC reçus.

Au cours de cette analyse il sera important d'identifier différents types de systèmes :

- les systèmes émettant des e-mails de manière légitime et authentifiée (vos serveurs mails par exemple);

- les systèmes émettant des e-mails de manière légitime mais dont les e-mails ne sont pas encore authentifiés (la mailing list du marketing ou le service de facturation par exemple);

- les systèmes émettant des e-mail de manière non authentifiée et appartenant à des fournisseurs et à leurs sous-traitants (votre centre d'appel externalisé par exemple);

- les systèmes émettant des e-mails de manière non authentifiée par le biais des "forwards d'e-mail" ou des listes d'e-mails (liste de diffusion sympa par exemple);

- les systèmes émettant des e-mails de manière non légitime et non authentifiée (Pirates/Bots ou Shadow IT).

Chaque type de systèmes fera l'objet d'une prise en compte particulière.

Points importants concernant l'analyse des rapports DMARC :

Bien qu'un grand nombre de solutions antispam soient configurées pour renvoyer des rapports DMARC aux domaines émetteurs d'e-mails, il se peut que certains de vos destinataires d'e-mails ne vous renvoient pas de rapports DMARC. Ainsi, pour plus de sécurité, il convient aussi d'analyser les e-mails "from xxx@votredomaine.com" qui sont émis vers vos employés. Nous pourrons vous aider à analyser ce type de e-mail en se connectant directement sur votre antispam pour y réaliser un diagnostic.

Authentifier ses flux e-mails

Une fois identifiés, il vous faudra avec SPF/DKIM authentifier de manière optimale les e-mails émis par les systèmes émetteurs légitimes .

Cloisonnement des domaines émetteurs :

Pour faciliter l'authentification des flux e-mails et cloisonner les réputations et la sécurité "e-mail" des différents émetteurs de votre entreprise, nous vous conseillons de considérer de dédier des sous-domaines de votre domaine à chacun de vos services émetteurs d'e-mail : noreply@rh.domaine.com, noreply@marketing.domaine.com, noreply@fournisseursA.domaine.com

Cette tâche est parfois fastidieuse au début, mais elle vous permettra d'assurer une meilleure maitrise et maintenabilité des services et fournisseurs autorisés à émettre des e-mails avec votre nom de domaine.

De plus, ce cloisonnement est très important notamment pour les systèmes de "notifications" ou de "marketing automation" qui peuvent impacter la réputation des e-mails "critiques" de votre entreprise. Pour améliorer la réputation "e-mail" de votre domaine principal, il convient donc de "cloisonner" dans leurs propres sous domaines ces systèmes et applications émettant des e-mails pouvant s'apparenter à des spams pour certains destinataires.

Identifier les serveurs DNS de vos domaines et sous domaines :

L'identification des personnes en charge de la gestion des DNS autoritaires sur vos domaines et sous domaines est une étape importante. En effet, certains domaines peuvent être gérés par votre service informatique tandis que leurs sous-domaines peuvent être gérés par des filiales ou des fournisseurs.

Pour chaque intervenant il convient de connaître leurs contacts et leurs processus afin de synchroniser, avec efficacité, les configurations intervenant sur les systèmes émetteurs et la gestion des enregistrements DNS permettant l'authentification des e-mails avec SPF et DKIM.

Enfin l'identification des serveurs DNS est importante afin de s'assurer que les serveurs DNS sont configurés de manière redondante et hautement disponible. En effet, certains sous-domaines peuvent être délégués à des fournisseurs ne disposant pas de serveurs DNS hautement disponibles. Une perte de disponibilité d'un service DNS peut dans certains cas de figure impacter la délivrabilité des e-mails. Il convient donc dans le plan d'authentification des e-mails d'envisager les scénarios ou un serveur DNS ne répondrait plus.

Authentification des e-mails avec SPF/DKIM :

Après avoir défini le cloisonnement souhaité pour vos flux e-mails et avoir identifié les serveurs DNS faisant référence pour vos domaines, il est maintenant possible de commencer l'authentification de vos flux e-mails :

Pour ce faire vous devez être en mesure de savoir dans quels cas il sera judicieux d'utiliser DKIM et/ou SPF :

- DKIM: Lorsque vos systèmes le supportent, nous vous conseillons d'implémenter DKIM. Son installation peut dans certains cas être compliquée pour les novices mais c'est l'authentification la plus puissante car elle "colle" à l'e-mail émis par vos systèmes même lorsque ce dernier est "redirigé/forwardé" par un système destinataire. La plupart des systèmes émetteurs vous permettent d'authentifier vos e-mails avec DKIM : M365, Gsuite, Amazon SES, Sendgrid, Sendinblue, mailchimp, mailjet, proofpoint, postfix, etc.

- SPF: L'authentification SPF est beaucoup plus simple mais est à utiliser en connaissance de cause. Basée sur l'IP d'émission, cette authentification "casse" si le système de réception du destinataire "redirige/forward" cet e-mail vers un autre système. De plus, SPF concerne l'authentification de l'adresse e-mail spécifiée dans le "return path"/"envelope from" d'un mail. Cette adresse e-mail est invisible dans un client de messagerie comme Outlook/Gmail. Cette dernière sert d'adresse de retour technique afin de recevoir les notifications de non réception d'un e-mail émis. Autant dire que si vous utilisez des MTA tels que Amazon SES et Mailchimp, configurer SPF ne sert souvent à rien. En effet, sans paramétrage avancé, Mailchimp et Amazon SES émettent par défaut des e-mails avec leurs propres adresses e-mails dans le champs "return path"/"Envelope from" afin de générer des rapports de "non livraison" et pour bannir les mauvais utilisateurs qui spamment avec leurs plateformes lorsque le % de "non livraison" des e-mails atteint un certain seuil. Enfin, il est important de connaitre les limitations d'un champs SPF : taille maximale, nombre de mécanismes de redirection maximum, etc.

Configurer SPF et DKIM est chose aisée, le plus difficile est l'analyse technique initiale permettant de détecter les systèmes émetteurs légitimes et de comprendre le fonctionnement et les limites des différents systèmes émettant des e-mails au sein d'une entreprise : postfix, sendgrid, powermta, exchange online, proofpoint, mailchimp, mailjet, eskerondemand, etc.

Enfin, il convient d'être flexible dans son approche et d'être force de proposition lorsqu'aucune solution privilégiée n'est pas possible, par exemple en configurant des exceptions "DMARC" lorsqu'aucun scénario d'authentification n'est possible.

Relancer et vérifier :

Pour pallier aux erreurs humaines inévitables, de nombreuses relances et vérifications d'enregistrements DNS et de rapports DMARC devront être faites lors de cette phase d'authentification des flux e-mails, c'est pourquoi nous conseillons à nos clients que le chef de projet soit un chef de projet technique capable de donner une dynamique au projet et de rapidement être en mesure de répondre à ses interlocuteurs métiers et techniques.

Cette double compétence du chef de projet DMARC permettra d'éviter les lenteurs et erreurs qui peuvent fortement ralentir le projet d'implémentation de DMARC.Inscrivez-vous pour une consultation créative

Configurer DMARC en mode blocage

Configurer DMARC en mode "blocage", signifie configurer DMARC en mode "quarantine" ou "reject" via un enregistrement de ce type :

- v=DMARC1; p=quarantine; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1;

- v=DMARC1; p=reject; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1;

Dans cette configuration les e-mails non authentifiés avec SPF/DKIM sont mis en quarantaine ou rejetés par les anti spams des destinataires :

Avant de configurer DMARC en mode blocage, il conviendra d'activer les mécanismes de filtrage SPF/DKIM/DMARC de vos antispams si ces fonctionnalités de filtrage ne sont pas déjà activées par défaut (info : activées par défaut sur Microsoft 365 et Gsuite/Google Workspace, non activée par défaut sur les anti spams Proofpoint et Symantec et Ironport).

Il convient ensuite de configurer DMARC en mode blocage "Quarantine" de manière progressive en l'appliquant d'abord à un faible % des flux e-mails non authentifiés grâce au "flag" "pct":

v=DMARC1; p=quarantine; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1; pct=25

et de progressivement appliquer la politique DMARC à a un plus grand nombre d'e-mails :

v=DMARC1; p=quarantine; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1; pct=75

Si vous ne recevez pas de plainte particulière ou ne détectez pas de nouveaux flux e-mails vous pouvez ensuite appliquer la politique DMARC "quarantine" à l'ensemble des flux e-mails en retirant le flag "pct":

v=DMARC1; p=quarantine; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1;

Dans cette configuration les e-mails ratant leurs tests DMARC, donc n'étant pas authentifiés avec SPF/DKIM seront mis en quarantaine ou dans les dossiers de spams de vos destinataires.

Plus radicale, vous pouvez décider d'indiquer aux anti spams de vos destinataires de ne pas accepter ces messages en configurant ensuite une politique DMARC "reject" :

v=DMARC1; p=reject; rua=mailto:entreprise1@dr.dmarc.fr; ruf=mailto:entreprise1@dr.dmarc.fr; fo=1;

C'est la forme la plus protectrice pour vos destinataires et la configuration choisies par la plupart des banques et sociétés fortement sensibles à la fraude par e-mail.

Surveiller ses flux toujours et encore!

Une fois DMARC configuré en mode blocage il convient de le faire vivre au sein de l'entreprise :

- Vous pouvez l'utiliser avec BIMI pour afficher le logo de l'entreprise comme "avatar" des e-mails émis par le nom de domaine de votre service marketing;

- Vous pouvez aussi utiliser une solution d'analyse des rapports DMARC afin de :

- s'assurer que tout vos flux d'e-mails légitimes sont bien authentifiés;

- détecter les éventuelles attaques de phishing en cours tentant d'usurper vos noms de domaines;

- identifier les nouvelles sources d'e-mails et le "Shadow IT" au sein de votre organisation afin de mieux les maitriser;

- vous mettre en conformité avec le RGPD afin d'identifier les systèmes "hébergeant" des adresse e-mails (informations personnelles) .

Bien entendu, des procédures doivent être mises en œuvre afin de prendre en charge les nouveaux flux e-mails à authentifier avec SPF/DKIM/DMARC.Nos consultants experts en gestion de projet DMARC peuvent vous aider tout au long de votre projet d'implémentation de DMARC. "100% de nos clients arrivent à configurer DMARC en mode blocage en un temps record sans dépasser leurs budgets. Ils bénéficient tous des avantages qu'apporte la mise en place de DMARC en mode bloquant. "